Die IP-Authentifizierung ist ein weit verbreitetes Verfahren, mit dem der Zugriff auf einen Proxyserver über die Freigabe einer oder mehrerer IP-Adressen gesteuert wird. Statt Benutzername und Passwort wird dabei die Quell-IP der eingehenden Verbindung geprüft – stimmt sie mit einer freigeschalteten Adresse überein, wird der Zugriff erlaubt.

Diese Methode wird von Anbietern unter verschiedenen Bezeichnungen geführt, darunter Auth IP, IP-Binding, Whitelist IP, Allowed IPs oder auch schlicht Access IP.

Gemeint ist jeweils dasselbe Prinzip: Nur vorab angegebene IP-Adressen dürfen den Dienst nutzen.

Besonders nützlich ist dieses Verfahren für Nutzer mit fester IP, zum Beispiel auf einem Server oder stationären Arbeitsplatz. Auch bei automatisierten Abläufen bietet es Vorteile, da keine Zugangsdaten gespeichert oder übermittelt werden müssen.

So funktioniert die IP-Authentifizierung

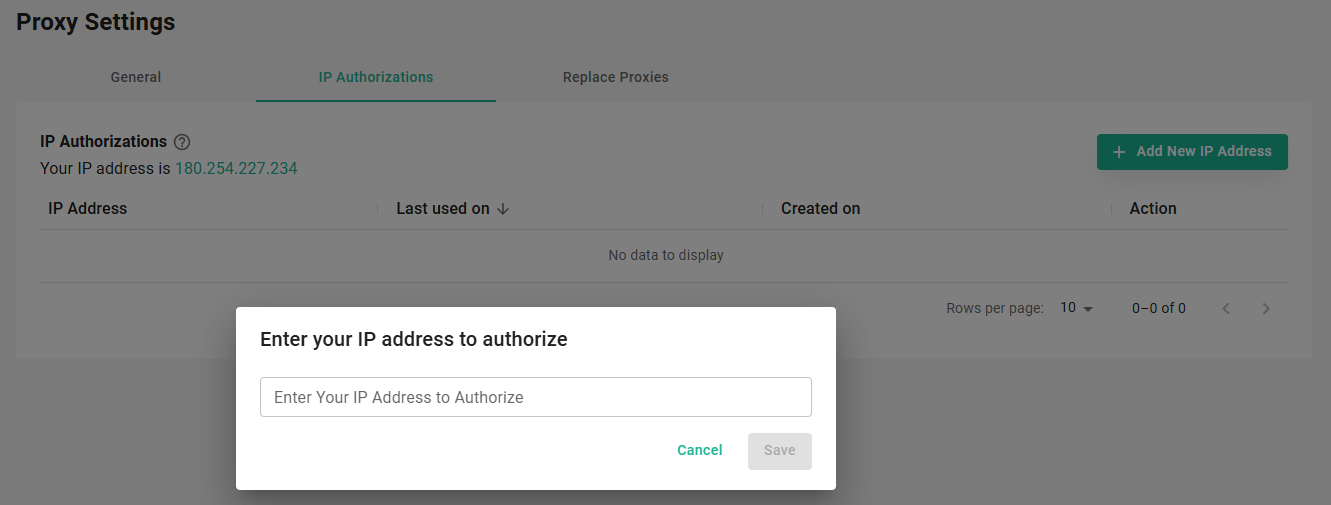

Der Nutzer trägt in der Verwaltungsoberfläche seines Proxy-Anbieters seine öffentliche IP-Adresse ein. Der Server speichert diese und vergleicht sie bei jeder Verbindungsanfrage mit der aktuellen Absenderadresse. Nur wenn diese übereinstimmen, wird die Verbindung zugelassen.

In der Praxis erlauben viele Anbieter standardmäßig die Hinterlegung einer einzigen IP-Adresse. Manche bieten auch die Möglichkeit, mehrere Adressen einzutragen – entweder direkt oder auf Anfrage. Die Änderung der IP ist meist nur in bestimmten Intervallen möglich, beispielsweise alle 10 oder 30 Minuten, um Missbrauch zu verhindern.

Wichtig ist: Nur öffentliche IP-Adressen sind zulässig. Interne Adressen aus privaten Netzbereichen (wie 192.168.x.x oder 10.x.x.x) funktionieren nicht, da sie vom Proxyserver nicht erkannt werden können.

Warum Anbieter auf IP-Authentifizierung setzen

IP-Authentifizierung ist nicht nur eine technische Lösung, sondern auch ein Instrument, das Anbietern konkrete Vorteile bringt. Besonders drei Gründe spielen dabei eine Rolle:

1. Kein Account-Sharing

Der wichtigste – aber selten offen genannte – Grund: IP-Authentifizierung erschwert das Teilen eines Proxy-Zugangs mit mehreren Personen.

Wenn nur bestimmte IPs erlaubt sind, kann ein Account nicht einfach im Team oder in Gruppen verwendet werden. So sorgt der Anbieter dafür, dass jeder Nutzer sein eigenes Paket bucht.

2. Weniger Daten pro Anfrage

Ohne Benutzernamen und Passwort fällt bei jeder Verbindung etwas weniger Datenlast an. Das entlastet die Server und kann zu etwas schnelleren Reaktionszeiten führen – besonders bei vielen gleichzeitigen Verbindungen.

3. Schwerer zu erkennen

Manche Proxy-Erkennungssysteme achten gezielt auf Authentifizierungsdialoge.

Wenn ein Server beim Verbindungsaufbau nach Zugangsdaten fragt, ist das oft ein klares Zeichen für einen Proxy.

Bei der IP-Authentifizierung fehlt diese Nachfrage – der Zugriff läuft still durch. Das macht diesen Typ deutlich unauffälliger im Einsatz.

Vorteile dieser Methode

Die IP-Authentifizierung bietet einige praktische Vorteile. Sie ist einfach, sicher und reduziert den Verwaltungsaufwand. Da keine Zugangsdaten benötigt werden, sinkt das Risiko von Datenlecks – besonders bei der Verwendung von Scripts oder Tools, in denen Login-Daten sonst gespeichert würden.

Auch bei mehreren Nutzern, die von einem gemeinsamen Standort mit fester IP aus arbeiten, lässt sich der Zugriff zentral steuern, ohne Passwörter weiterzugeben.

Wo sie an ihre Grenzen stößt

Trotz ihrer Vorteile ist die IP-Authentifizierung nicht immer die beste Wahl. Bei mobilen Geräten, wechselnden Netzwerken oder dynamischen IP-Adressen funktioniert sie nicht zuverlässig. Wer sich z. B. über das Mobilfunknetz oder öffentliches WLAN verbindet, hat in der Regel keine statische IP – und müsste sie bei jeder Änderung neu eintragen.

Auch bei der Verwendung von Anti-Detect-Browsern, VPNs oder Proxy-Kaskaden kann es zu Problemen kommen, wenn der Server eine andere IP sieht als die, die beim Anbieter hinterlegt ist.

Typische Einschränkungen und technische Details

Viele Anbieter setzen technische Grenzen, um die Nutzung stabil und sicher zu halten. Häufig gelten:

-

IP-Wechsel nur in Intervallen, z. B. alle 10–30 Minuten

-

Begrenzung auf 1–3 gleichzeitige IP-Adressen

-

Automatische Aktualisierung der IP über API oder Bot ist möglich, aber nicht immer verfügbar

-

Kein paralleler Einsatz von IP-Auth und Login, d. h. der Nutzer muss sich für eine Methode entscheiden

In manchen Fällen ist die IP-Authentifizierung sogar die einzige verfügbare Option – besonders bei einfachen oder günstigen Proxy-Tarifen.

Empfehlungen aus der Praxis

-

IP regelmäßig prüfen:

Die aktuelle öffentliche IP-Adresse lässt sich schnell über Dienste wieicanhazip.comoderipinfo.ioermitteln. -

Bei wechselnder IP automatisieren:

Wenn sich die IP häufig ändert, empfiehlt sich ein Script oder eine API-Anbindung zur automatischen Aktualisierung beim Anbieter. Alternativ kann man auf Login/Passwort-Authentifizierung umsteigen – falls unterstützt. -

Geeignet für feste Setups:

Auf einem VPS oder mit statischer IP spart IP-Authentifizierung Zeit und ist besonders stabil. -

Trick: VPN mit fester IP als gemeinsame Zugriffsstelle:

Wird nur eine IP akzeptiert, nutzen manche Nutzer einen VPN mit fixer IP-Adresse. Diese wird beim Anbieter eingetragen, und mehrere Personen verbinden sich über den VPN.

So nutzen alle denselben Proxyzugang – trotz IP-Beschränkung. Der einzige Nachteil: Die VPN-Verbindung kann die Geschwindigkeit etwas reduzieren, funktioniert aber in der Praxis meist problemlos.